Veracrypt: criptografia forte para que os seus dados sejam apenas seus

GALEGO | PORTUGUÊS | ESPAÑOL

O dispositivo que você tem nas mãos está criptografado com VeraCrypt, a principal referência em software criptográfico de código aberto para o armazenamento de dados. Este dispositivo pode ser utilizado em computadores com Windows, Linux e macOS. No Windows, não é necessário instalar software adicional: VeraCrypt vem incorporado no dispositivo e pode ser executado a partir dele. Para outras plataformas, o software necessário pode ser baixado livremente em https://veracrypt.io.

Independentemente do sistema operacional que você utilize, só poderá usar VeraCrypt em computadores nos quais tenha permissões de administrador.

Independentemente do sistema operacional que você utilize, só poderá usar VeraCrypt em computadores nos quais tenha permissões de administrador.

Instruções de uso

[ APENAS PARA WINDOWS ]

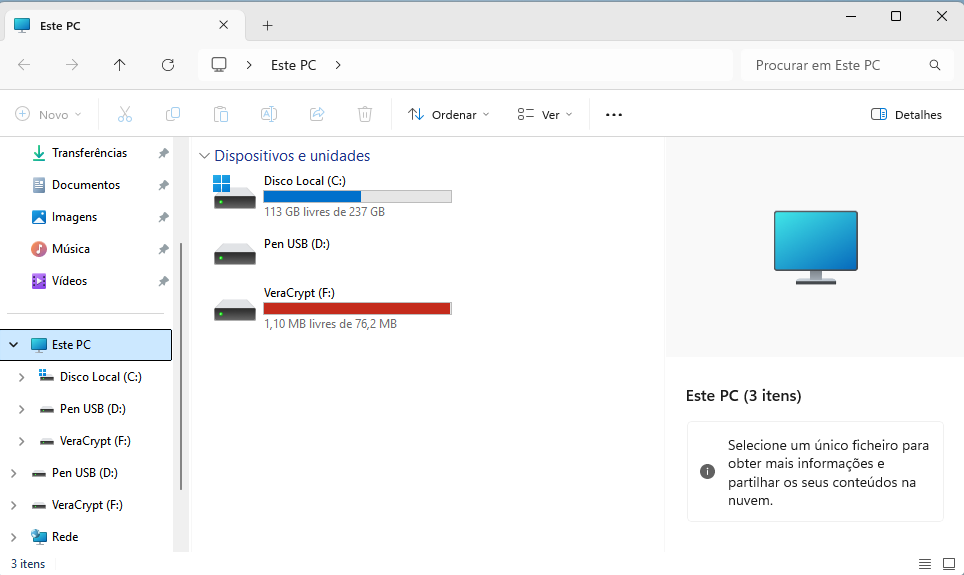

1. Introduza o dispositivo em uma porta USB do seu computador (preferencialmente USB 3.0 ou superior) e abra o explorador de arquivos. Você verá que estão listadas duas novas unidades: uma com a etiqueta “VeraCrypt” e outra sem etiqueta (no exemplo, a unidade D:, mas no seu computador essa letra pode variar. Fique atento a ela, pois depois você precisará identificar essa unidade).

2. A unidade sem etiqueta é o volume criptografado. A que se chama “VeraCrypt” contém o software para descriptografar a primeira.

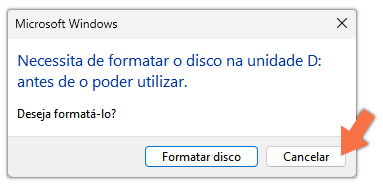

PRECAUÇÃO

Dependendo da configuração do seu Windows, é possível que o sistema detecte a unidade criptografada como um disco sem formato, e ofereça a opção de formatá-la. NUNCA DEVE FAZÊ-LO!!! Formatar esta unidade fará com que você a perca, assim como o acesso aos dados armazenados nela.

3. Ao acessar a unidade etiquetada como “VeraCrypt”, você verá dois arquivos: veracrypt.bat (o executável da aplicação) e teclado_seguro_bitnos.html (que é um teclado virtual que pode ser executado a partir de qualquer navegador web).

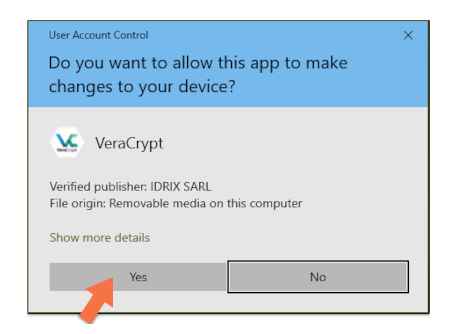

Clicando em veracrypt.bat, você abrirá a aplicação que lhe permitirá descriptografar sua unidade segura. O Windows só permitirá usar VeraCrypt se você tiver permissões de administrador. Antes de fazê-lo, solicitará que você autorize a aplicação assinada pelo programador verificado IDRIX SARL. Você deve clicar em SIM para continuar.

[ PARA TODOS OS SISTEMAS OPERACIONAIS ]

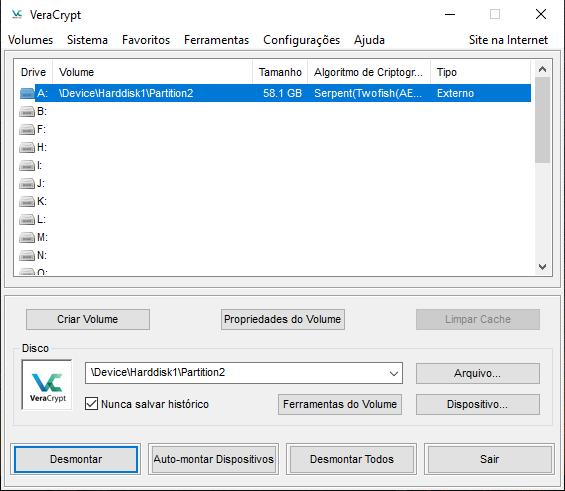

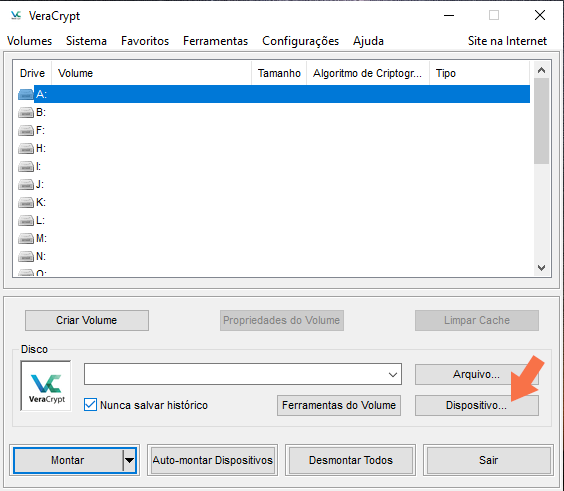

4. VeraCrypt mostrará uma janela com uma lista de unidades de montagem. Selecionaremos qualquer uma que esteja vazia e clicaremos no botão de Dispositivo.

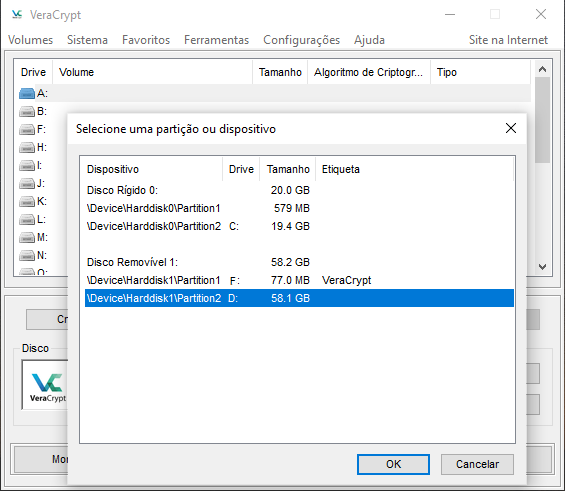

5. Abrir-se-á uma janela listando todas as nossas partições e dispositivos, solicitando que selecionemos um. Entre eles, escolheremos nosso dispositivo criptografado (no exemplo, a unidade D:) e clicaremos em OK.

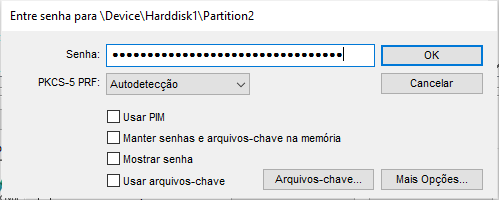

6. Com o dispositivo escolhido no campo Disco e a unidade de montagem selecionada (no nosso exemplo, a unidade A:), clicaremos em Montar, e VeraCrypt solicitará nossa senha para o descriptografar.

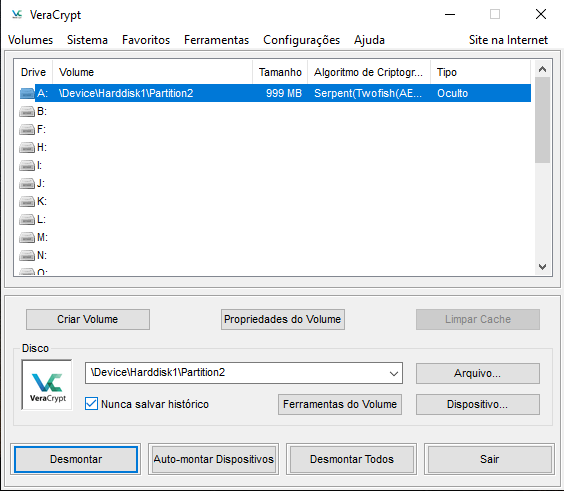

Se o seu sistema tiver configurado um Volume Oculto, inserir nesta etapa sua senha descriptografará este em vez do volume normal. Consulte aqui mais informações sobre os Volumes Ocultos.

Se o seu sistema tiver configurado um Volume Oculto, inserir nesta etapa sua senha descriptografará este em vez do volume normal. Consulte aqui mais informações sobre os Volumes Ocultos.

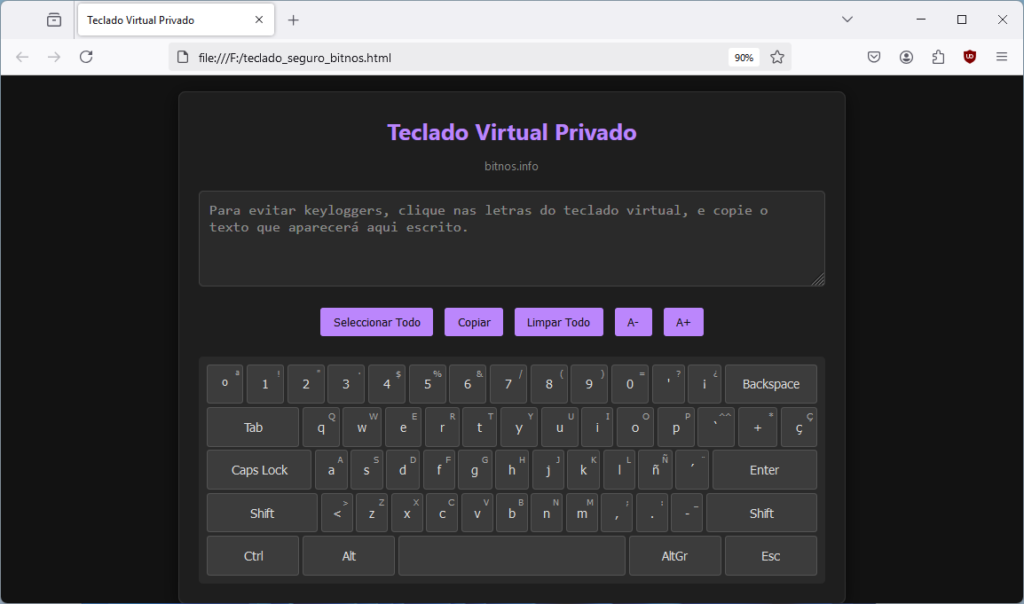

7. Se suspeitar que seu computador pode ter instalado um keylogger, você pode utilizar o teclado virtual para inseri-la. Um keylogger é um programa que registra todas as teclas pressionadas, o que comprometeria sua senha do VeraCrypt. Ele pode estar instalado na sua máquina como resultado de uma infecção por malware, mas também é relativamente comum em ambientes empresariais para monitorar as atividades dos funcionários. Mas atenção! Nesses ambientes, também são frequentes programas que monitoram a tela do computador, e, nesse caso, usar o teclado virtual para inserir sua senha seria uma opção pior do que fazer isso com o teclado físico! Se necessário, você poderia reduzir o risco inserindo parte dos caracteres com cada tipo de teclado.

Nossa recomendação é que NUNCA insira sua senha em um computador que você suspeite estar comprometido.

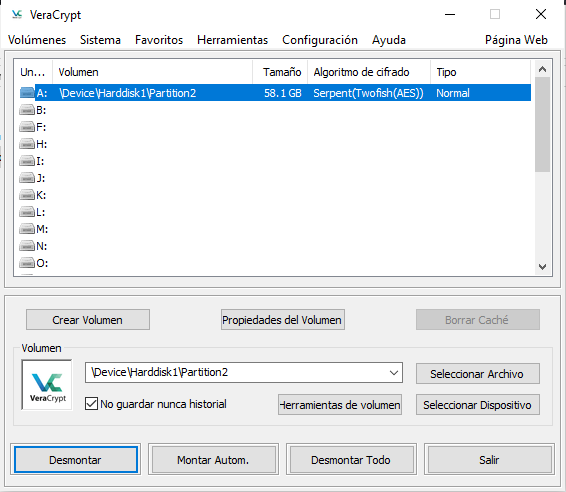

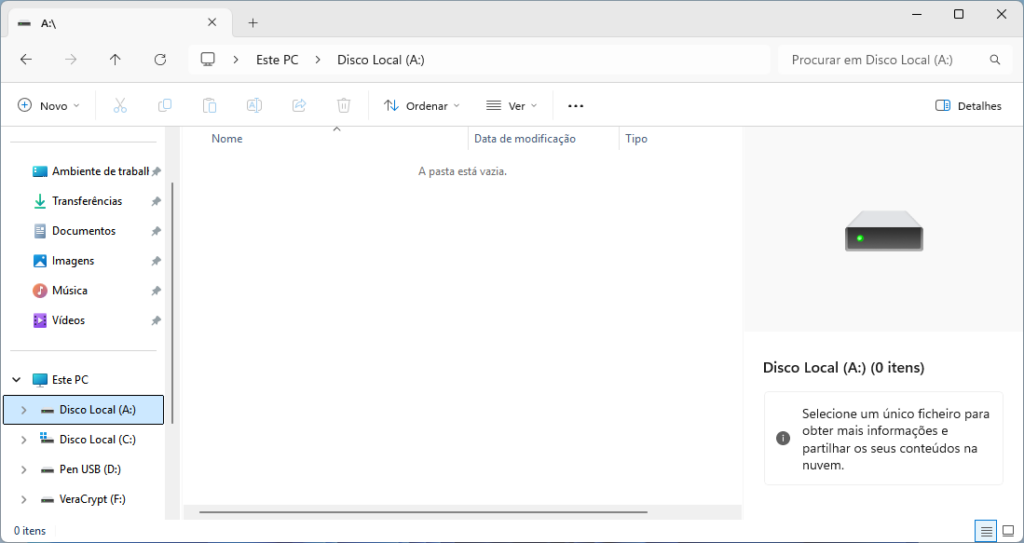

8. Uma vez introduzida corretamente a senha, VeraCrypt descriptografará o volume, e este será montado no seu sistema exatamente como se você tivesse conectado um pendrive na unidade escolhida (no caso do nosso exemplo, A:). Agora, você poderá trabalhar normalmente com essa unidade virtual: qualquer arquivo que guardar nela será criptografado ao desmontar o volume. Não feche a janela do VeraCrypt (minimize-a, se for mais confortável para você).

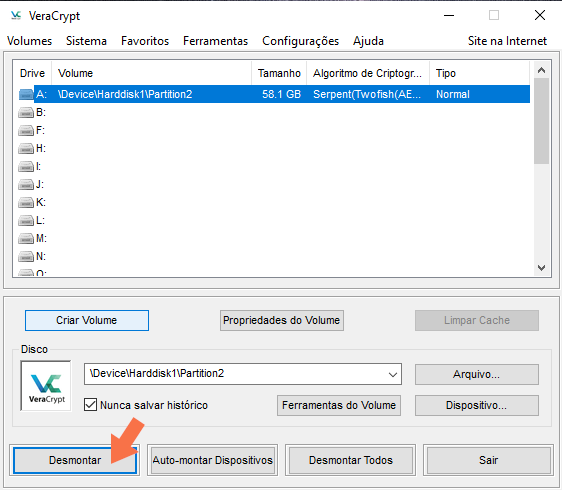

9. Antes de remover seu pendrive ou desligar o computador, você deve desmontar a unidade para que os dados armazenados nela sejam salvos e criptografados. Para fazer isso, volte à janela do VeraCrypt, e, com sua unidade virtual selecionada (no caso do exemplo, A:), clique em Desmontar. Agora você já pode fechar o VeraCrypt.

Mudar a sua senha

A. Insira seu dispositivo no computador, execute o VeraCrypt e selecione o volume criptografado seguindo os passos 1 a 5 da seção anterior.

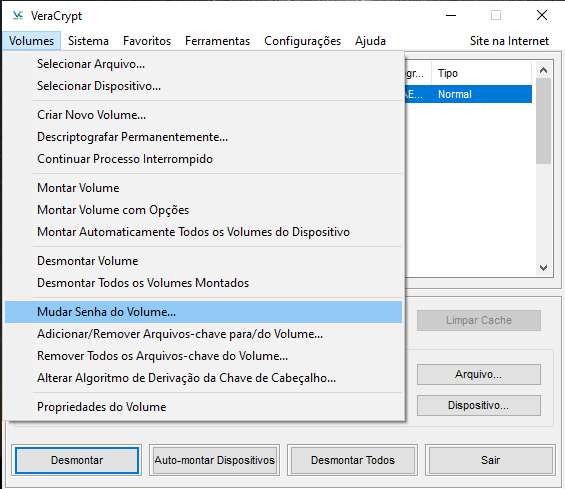

B. Com o volume selecionado, mas não montado, vá no Menu a Volumes / Mudar Senha do Volume…

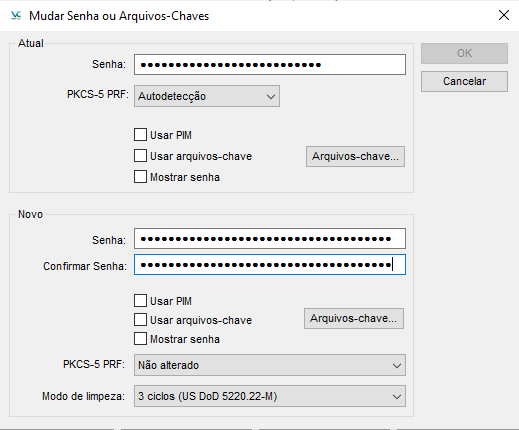

C. Na janela que se abrirá, você verá duas seções: Atual e Novo. No campo Senha da seção Atual, deve inserir a senha que deseja modificar (se ainda não a alterou, será a senha de instalação que a bitnós forneceu). Na seção Novo, deve inserir e confirmar a nova senha que deseja configurar.

Desta senha depende toda a segurança do seu dispositivo, por isso é fundamental que seja boa e que ninguém consiga conhecê-la ou adivinhá-la facilmente. Mas também é importante que você não a esqueça (ou perderá todos os seus dados!), nem precise anotá-la. Uma boa forma de gerar uma senha robusta (com mais de 20 caracteres e que não apareça em nenhum dicionário) é fazer uma combinação de cinco nomes próprios com uma alteração aleatória de um caractere (por exemplo, se as minhas 5 praias favoritas são Samil, Vao, Barra, Riazor e Aguieira, e decido alterar sempre o “a” por um “m”, obterei: “Smmil Bmo Bmrrm Rimzor Mguieirm”. Esta é uma senha que um ataque de força bruta levaria vários séculos para conseguir quebrar.)

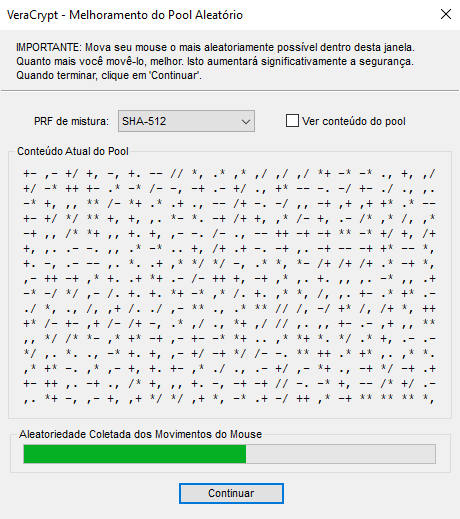

D. Imediatamente, você verá uma janela que solicita que mova o mouse sobre ela para aumentar a quantidade de dados aleatórios. Faça isso até que a barra de status fique verde e clique em Continuar.

E. Se o seu dispositivo tiver configurado um Volume Oculto, o processo para mudar a senha será o mesmo: no passo C, você deve inserir a senha do Volume Oculto, em vez da senha do volume normal. A senha que você definir para o Volume Oculto deve ser diferente da definida para o volume normal!

Volumes Ocultos

Se estão armazenados nos dispositivos criptografados que preparamos na bitnós e protegidos por uma boa senha, seus dados são inacessíveis mesmo diante de adversários estatais. No entanto, qualquer um que inspecione seu dispositivo poderá ver que ele está criptografado (não o seu conteúdo, mas que há algo criptografado com VeraCrypt), e existem jurisdições nas quais as autoridades poderiam obrigá-lo a revelar sua senha, ou situações em que um agressor poderia forçá-lo a confessá-la. Para enfrentar essas situações, é possível configurar um Volume Oculto em seu dispositivo.

Um Volume Oculto de VeraCrypt é como um fundo falso, uma parte do disco que não é visível e à qual se acessa com uma segunda senha. A virtude desse sistema é que é impossível saber se esse fundo falso existe, se o dispositivo tem esse Volume Oculto configurado: sua existência só será revelada se essa segunda senha, que a descriptografa, for introduzida.

As utilidades de um Volume Oculto são variadas. Imagine que você viaja para o Reino Unido ou os Estados Unidos e deseja levar uma cópia da sua carteira de Bitcoin. Nessas jurisdições, as autoridades podem forçá-lo a descriptografar seus dispositivos e acessar seu conteúdo. Se você tiver configurado um Volume Oculto, quando o agente da Alfândega solicitar a senha para ver o interior do seu dispositivo criptografado, poderá fornecer a primeira, a do Volume Normal (na qual, por exemplo, você guarda uma cópia do seu Bilhete de Identidade e documentos do seu trabalho). Sua carteira de Bitcoin ficará a salvo no Volume Oculto, cuja senha você não revelará e cuja existência é impossível de detectar.

Bitnós oferece a possibilidade de configurar gratuitamente um Volume Oculto de 1 GB em seus dispositivos de armazenamento criptografados. Basta marcar a opção no momento da compra.

Advertência sobre os Volumes Ocultos

Advertência sobre os Volumes Ocultos

O espaço reservado para o seu Volume Oculto não é um espaço a mais do que o espaço disponível que você vê no Volume Normal, mas sim um espaço que é subtraído dele.

Isso significa que se o seu Volume Normal mostrar um espaço disponível de 55 GB, mas o seu dispositivo tiver configurado um Volume Oculto de 1 GB, na realidade, o primeiro só terá 54 GB disponíveis. Ou, melhor dizendo, se você usar os 55 GB disponíveis no Volume Normal, você escreverá sobre os dados armazenados no Volume Oculto.

Por isso, se você tiver configurado um Volume Oculto e tiver dados armazenados nele, é necessário que tome as seguintes precauções para evitar a corrupção ou perda dos seus dados:

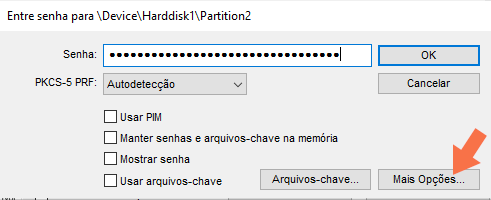

1. Quando você for montar seu Volume Normal, se tiver dados armazenados no Volume Oculto, deve proteger este último da eventualidade de que as alterações no primeiro ocupem seu espaço. Para isso, ao inserir a senha do Volume Normal, clique no botão de Mais Opções.

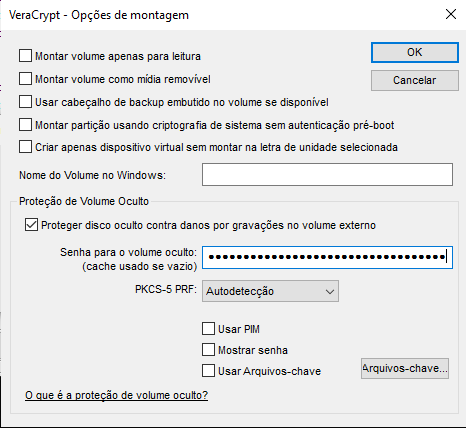

2. Na janela de opções que se abrirá, marque a opção Proteger disco oculto contra danos por gravações no volume externo. Insira no campo correspondente a senha do seu Volume Oculto e clique em OK.

3. Após algumas janelas de advertência e explicação de como procederá o VeraCrypt, o Volume Normal será montado. Você verá que a proteção contra gravação no espaço do Volume Oculto está ativada, pois na categoria Tipo aparecerá a etiqueta “Externo“, em vez de “Normal”.